Superar los retos para una seguridad robusta

Hoy en día, las organizaciones se enfrentan al reto persistente de mitigar las amenazas internas. Estas amenazas pueden surgir de personas malintencionadas o inadvertidamente a través de cuentas de usuario comprometidas. Para abordar eficazmente este riesgo, las organizaciones deben comprender las amenazas, superar los retos asociados a las revisiones periódicas de acceso, aplicar medidas de seguridad sólidas y comprender las consecuencias de no llevar a cabo estas revisiones. Este artículo explora estos aspectos cruciales para proporcionar ideas sobre cómo mejorar la mitigación de las amenazas internas.

Las amenazas internas suponen un riesgo importante para la seguridad de las organizaciones. Son especialmente peligrosos debido a varios factores. Los intrusos suelen actuar sin malicia, lo que dificulta la detección de actividades dañinas en comparación con los ataques externos. Conocen los puntos débiles de la ciberseguridad de una organización y la ubicación de los datos sensibles, lo que les permite explotar vulnerabilidades o actuar de forma anónima utilizando las cuentas de usuario de otros. Como resultado, los ataques internos pueden tener consecuencias devastadoras para las organizaciones, como pérdidas financieras, daños a la reputación, incumplimiento de la normativa y pérdida de confianza de los clientes.

Los intrusos malintencionados pueden explotar su acceso autorizado a datos y sistemas sensibles, mientras que las cuentas comprometidas pueden permitir inadvertidamente accesos no autorizados. Estas amenazas pueden provocar filtraciones de datos, pérdidas financieras, daños a la reputación e incumplimiento de la normativa. Las organizaciones deben reconocer estos riesgos para desarrollar estrategias eficaces que mitiguen las amenazas internas.

Retos en la realización de revisiones periódicas del acceso

Navegar por el proceso de realizar revisiones periódicas de acceso puede suponer un reto para las organizaciones. Los responsables de seguridad de la información (CISO) se enfrentan a varios obstáculos a la hora de aplicar estas revisiones, entre ellos:

- Asignación de recursos: Los CISO suelen encontrarse con limitaciones de recursos, como presupuestos limitados, problemas de personal y falta de tiempo. La asignación eficaz de recursos es esencial para el éxito de las revisiones de acceso. Las organizaciones deben invertir en sistemas de gestión de accesos, herramientas de gestión de identidades y accesos y soluciones de revisión automatizada para agilizar el proceso y reducir la carga de trabajo manual y los errores humanos. Optimizar la asignación de recursos ayuda a garantizar revisiones de acceso exhaustivas sin comprometer otras iniciativas de seguridad esenciales.

- Colaboración y comunicación: La mitigación eficaz de las amenazas internas requiere la colaboración y la comunicación entre los distintos departamentos y partes interesadas. Los CISO desempeñan un papel crucial en el fomento de una cultura de concienciación y responsabilidad en materia de seguridad. Implicar a los equipos de RR.HH., jurídico, informático, empresarial y de gestión en el proceso de revisión de accesos promueve un enfoque unificado para identificar y abordar las amenazas internas. Las sesiones periódicas de comunicación mejoran aún más la comprensión del control de acceso y las revisiones periódicas, reforzando un esfuerzo colectivo de salvaguardia frente a posibles riesgos.

Buenas prácticas para mitigar las amenazas internas

Para mejorar la mitigación de las amenazas internas, las organizaciones deberían adoptar las siguientes buenas prácticas:

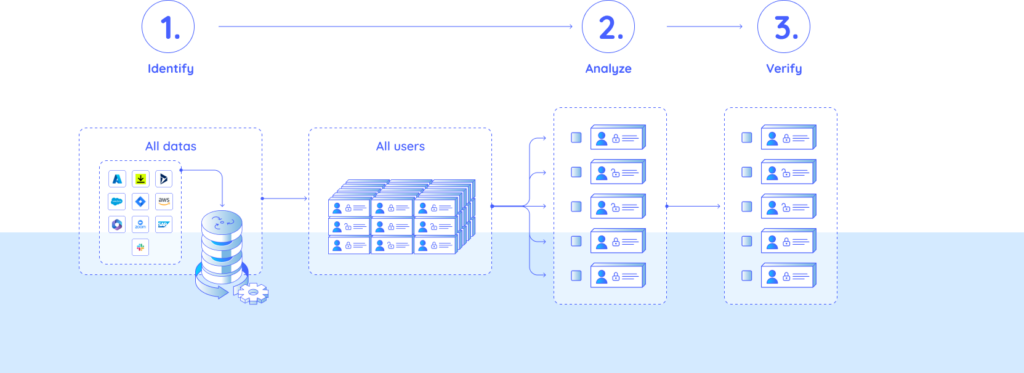

- Supervisión automática del riesgo de acceso: Al implementar un proceso de supervisión de este tipo, una organización puede garantizar que las personas solo tengan acceso a los recursos necesarios para sus funciones y el riesgo de acceso se hará visible para cada empleado y cada perfil o función en diferentes aplicaciones. Este enfoque minimiza el riesgo de acceso no autorizado y evita incidentes graves con información privilegiada.

- Revisiones periódicas del acceso: Realizar revisiones periódicas del acceso es vital para identificar los errores previos en la creación/prueba de roles, y las decisiones inadecuadas en el proceso de aceptación. En consecuencia, las organizaciones deben revocar los privilegios innecesarios, conflictivos o excesivos descubiertos. Al realizar estas revisiones a intervalos definidos, las organizaciones pueden mantener un conocimiento preciso y actualizado de los derechos de acceso de los usuarios. Las soluciones de revisión automatizada pueden agilizar el proceso, haciéndolo más eficaz y fiable.

No realizar revisiones periódicas de los accesos puede aumentar los riesgos asociados a las amenazas internas. Sin evaluaciones periódicas de los privilegios de acceso, pueden persistir derechos de acceso innecesarios, creando una mayor superficie de ataque para posibles amenazas internas. Esto aumenta la probabilidad de acceso, modificación o divulgación no autorizados de los datos, lo que conlleva graves repercusiones financieras y operativas. Además, descuidar las revisiones de acceso puede retrasar el aprovisionamiento de acceso, generar sobrecarga administrativa e incumplir la normativa.

Conclusión

Mitigar las amenazas internas requiere que las organizaciones apliquen medidas de seguridad sólidas y comprendan las consecuencias de no realizar revisiones periódicas de los accesos. Comprendiendo los riesgos que plantean las amenazas internas, abordando los retos mediante la integración, la asignación de recursos y la colaboración, y adoptando buenas prácticas como la supervisión automática de los riesgos de acceso y las revisiones periódicas, las organizaciones pueden reducir significativamente su nivel de riesgo para la seguridad.