TheFence™ Control de acceso impulsado por IA

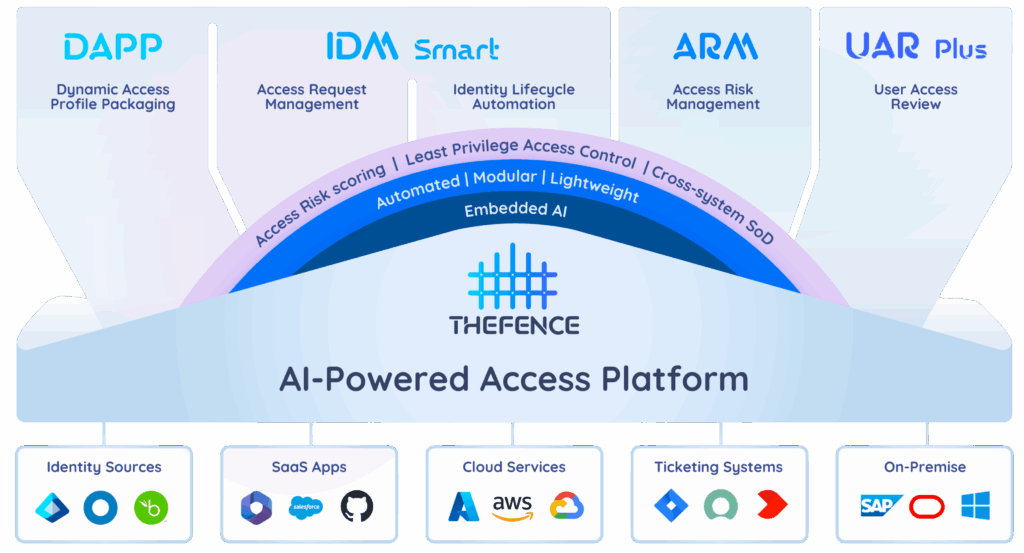

THEFENCE™ es una plataforma de gobernanza y administración de identidades (IGA) automatizada, modularmente construida, impulsada por IA y ligera, diseñada para organizaciones de todos los tamaños.

Defienda sus activos digitales con TheFence™

Nuestra misión es garantizar que las personas adecuadas tengan el nivel adecuado de acceso a los recursos adecuados en el momento adecuado.

Control de derechos de acceso basado en IA

TheFence™ evalúa el riesgo asociado a los derechos de acceso, garantizando el Principio de Mínimo Privilegio (PoLP). Mediante la recopilación sistemática y automática de datos de usuarios, roles y privilegios elementales, TheFence™ lleva a cabo un análisis de riesgos medible y basado en puntuaciones que fortalece sus medidas de seguridad.

Aprovechamos las capacidades del aprendizaje automático y la IA generativa en varias facetas de nuestros sistemas, incluyendo, entre otras, la puntuación de riesgos, la detección de anomalías y la explicación de riesgos.

Pruébalo 100% gratis durante 14 días.

En cumplimiento con:

Las 5 principales innovaciones de TheFence™

El primer copiloto de IA en la revisión de acceso de usuarios y solución de perfilado de acceso impulsada por IA en la industria: una solución innovadora basada en la nube como servicio (SaaS) que automatiza la revisión periódica de los derechos de acceso de los usuarios (empleados, proveedores, usuarios técnicos) en el entorno digital de una empresa.

Conjunto de soluciones modulares, fácil de implementar y amigable con los recursos.

Descubrimiento de riesgos de acceso hasta el nivel más profundo posible de objetos de derechos elementales.

Capacidad para detectar conflictos de interés entre aplicaciones.

Un sistema métrico basado en puntuaciones y respaldado por IA que cuantifica los riesgos de derechos de los usuarios.

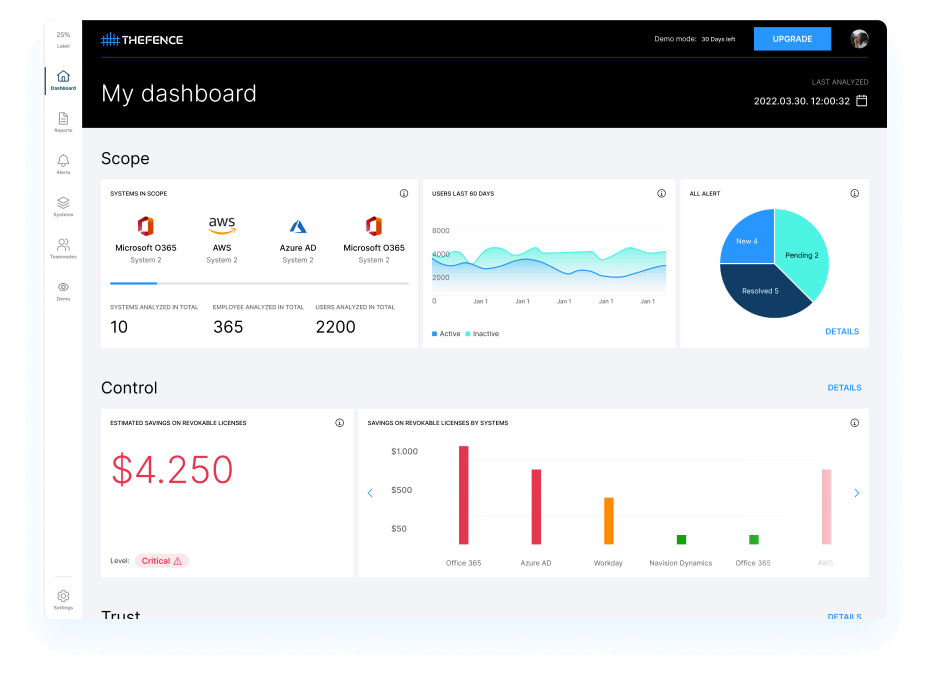

Descubre tus ahorros potenciales

Cuestionario de Conciencia de Ciberseguridad

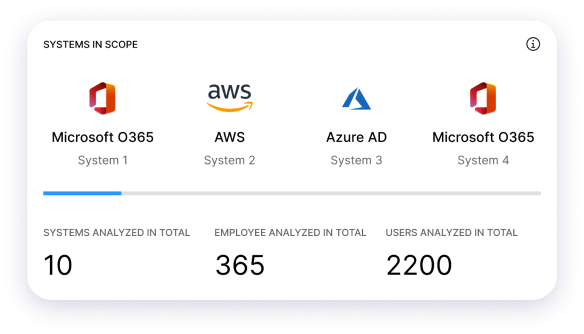

Integra tus sistemas a TheFence™

TheFence™ puede monitorear la mayoría de las soluciones más utilizadas

Amazon Web Services

Asegura que el acceso a recursos solo se otorgue a usuarios autorizados.

Slack

Gestiona el acceso de usuarios de manera más eficiente mientras mitigas riesgos de seguridad.

Salesforce

Mejora la seguridad monitoreando el acceso de usuarios a Salesforce.

Microsoft 365

Monitorea y analiza los usuarios y el posible uso del servicio para posibles riesgos de seguridad.

Jira Software

Mejorar la seguridad supervisando el acceso de los usuarios

Microsoft Azure

Control total de los derechos de acceso

DocuSign

Detectar y eliminar los permisos innecesarios concedidos a los usuarios

Microsoft Entra ID

Logre una gobernanza unificada de identidades en todo su ecosistema de Microsoft

Zoom

Identificar y prevenir posibles violaciones de la seguridad mediante la supervisión de los riesgos de acceso

Microsoft Dynamics 365

Aumentar la seguridad y minimizar el riesgo de acceso no autorizado

SAP

Proteja su sistema SAP racionalizando el control de los riesgos de acceso

Okta

Simplifique la gestión de identidades y fortalezca los controles de acceso

Notificaciones

Recibe notificaciones actualizadas para tomar acciones inmediatas.

Secciones y Subtareas

Obtén una visión detallada del estado de seguridad de tu empresa.

Seguridad de Datos

Software basado en la nube para máxima seguridad y evitar fugas de datos empresariales.

Soporte por chat en vivo

Estamos para ayudarte. Contáctanos para obtener ayuda profesional.

¿Por qué

TheFence™?

¿Para quién es TheFence™?

TheFence™ está diseñado para habilitar una gestión de acceso integral, agilizar el cumplimiento y mejorar la postura de seguridad con análisis de riesgos automatizados y capacidades de informes personalizados.

CISO / Equipo de Seguridad de TI

Logra una postura de seguridad equilibrada y efectiva aprovechando las avanzadas capacidades de análisis de riesgos de TheFence para medir y puntuar riesgos de acceso, garantizando protección y control integrales dentro de tu organización.

Oficiales de Cumplimiento y Gobernanza

Agilice el control de acceso, gane visibilidad y mitigue los riesgos de acceso no autorizado sin esfuerzo gracias a nuestras evaluaciones de riesgo automatizadas, nuestra interfaz intuitiva y nuestras sólidas funciones de generación de informes, que garantizan una gestión del cumplimiento eficaz y efectiva.

Gestión Ejecutiva

Manténgase preparado para las auditorías y tome decisiones basadas en datos con nuestra solución automatizada, que ofrece recopilación estandarizada de usuarios, funciones y objetos de acceso, funciones avanzadas de análisis de riesgos y recomendaciones basadas en IA para gestionar los riesgos de acceso de forma eficaz.

Administradores de Sistemas y Equipos de Operaciones de TI

Consiga una visibilidad y un control completos de los privilegios de acceso, agilice el aprovisionamiento y desaprovisionamiento de usuarios, mantenga la conformidad y minimice el riesgo de accesos no autorizados.

MSPs / MSSPs

Eleve sus capacidades de gestión de acceso con THEFENCE™, entregando informes procesables personalizados a departamentos clave como seguridad de TI, auditoría interna, CFO, CRO o RRHH, asegurando información oportuna para que las partes interesadas tomen acciones rápidas de mitigación de riesgos.

Acerca de nosotros

Nuestra empresa, XS Matrix Security Solutions, ya ha ayudado a múltiples compañías con nuestra metodología única para evaluar y resolver sus problemas de derechos de acceso, aumentando su nivel de seguridad informática y resiliencia cibernética.

Contamos con más de 10 años de experiencia en el campo, principalmente en estrategias de ciberseguridad a nivel empresarial.

Creamos TheFence para canalizar nuestra experiencia hacia los sectores de las PYMES y las empresas, y mejorar su estado de seguridad, productividad y proporcionar una base sólida para la competitividad futura.

¿Alguna pregunta?

Consulta las Preguntas Frecuentes

¿Todavía tienes preguntas sin respuesta y necesitas ponerte en contacto?

Los excesivos derechos de acceso son problemas de seguridad subestimados, siendo muchas veces la causa raíz de incidentes, por lo que todos deben estar conscientes de cuán riesgosos son los derechos que tienen sus empleados. Los problemas de control de acceso también pueden afectar el costo de sus licencias: puedes lograr ahorros en ellos automatizando el control.

TheFence puede conectarse a tus otras aplicaciones en la nube.

Tus aplicaciones están mayormente en la nube, por lo que la mejor manera de asegurar su control de acceso es también mediante una solución en la nube.

La revisión de acceso del usuario se refiere al proceso de evaluar y verificar los usuarios y sus derechos de acceso dentro del entorno informático de una organización. Esta revisión asegura que los empleados u otros individuos autorizados tengan acceso apropiado a los recursos que necesitan para realizar sus funciones laborales, al mismo tiempo que previene el acceso no autorizado a datos o sistemas sensibles.

Durante una revisión de acceso del usuario, los administradores o propietarios de datos (principalmente gerentes de línea de negocio) examinan los derechos de acceso asignados a cada cuenta de usuario, verificando que a cada cuenta solo se le otorgue el nivel mínimo de acceso necesario para realizar su propósito previsto. Cualquier discrepancia o acceso no autorizado debe ser identificada y corregida, lo que ayuda a mantener la seguridad e integridad de los datos y sistemas de la organización.

Las revisiones de acceso de los usuarios se realizan típicamente de manera periódica, como anual o semianualmente, como parte del programa general de gestión de seguridad de la información de una organización.

- Protección de Datos Sensibles: Las revisiones de acceso de usuarios garantizan que solo las personas autorizadas tengan acceso a datos y sistemas sensibles dentro de la organización. Al revisar regularmente los derechos de acceso de los usuarios, las empresas pueden prevenir el acceso no autorizado, las violaciones de datos y otros incidentes de seguridad que podrían resultar en un daño financiero y reputacional significativo.

- Cumplimiento de Regulaciones: Muchas industrias están sujetas a requisitos regulatorios que exigen revisiones regulares del acceso de los usuarios. Por ejemplo, la industria de la salud debe cumplir con las regulaciones de HIPAA que requieren auditorías regulares del acceso de los usuarios a la información de salud protegida electrónicamente (ePHI). Realizar revisiones de acceso de usuarios ayuda a las empresas a garantizar el cumplimiento de estas regulaciones.

- Identificación de Amenazas de Seguridad: Las revisiones de acceso de usuarios pueden ayudar a las empresas a identificar posibles amenazas de seguridad, como usuarios con derechos de acceso excesivos o conflictivos.

- Mejora de la Eficiencia Operativa: Realizar revisiones regulares de acceso de usuarios puede ayudar a las empresas a asegurar que los derechos de acceso sean adecuados para la función laboral de cada usuario. Esto puede ayudar a reducir la posibilidad de errores o ineficiencias que podrían impactar la productividad y las operaciones comerciales.

- Protección de la Reputación del Negocio: Las empresas que sufren violaciones de datos u otros incidentes de seguridad pueden sufrir un daño reputacional significativo. Realizar revisiones regulares de acceso de usuarios puede ayudar a prevenir incidentes de seguridad y proteger la reputación del negocio.