Lösungen

Zugangsriskomanagement

Bei THEFENCE™ erkennen wir die kritische Bedeutung der systemübergreifenden Funktionstrennung (X-SoD) für die Aufrechterhaltung einer robusten Cybersicherheit. Unsere SoD-Lösung ist darauf ausgelegt, nahtlos in Ihre Systeme zu integrieren, und stellt sicher, dass Individuen nur die angemessenen Zugriffsberechtigungen über mehrere Anwendungen hinweg erhalten. Wir nutzen automatisierte Risikoanalysen, um Fälle zu identifizieren und zu mindern, in denen Nutzer konfliktträchtige oder übermäßige Zugriffsrechte besitzen. Vertrauen Sie darauf, dass wir Ihre Sicherheitslage verbessern, die Wahrscheinlichkeit von internem Missbrauch verringern und Ihre Organisation konform halten.

Regelmäßige Überwachung und Rechnungsprüfung

Kontinuierliche Überwachung und Prüfung der Aufgabentrennung. Dazu gehört die Durchführung regelmäßiger interner Audits, um die Einhaltung der SOD-Richtlinien zu gewährleisten.

Anmeldung und MFA-Analytik

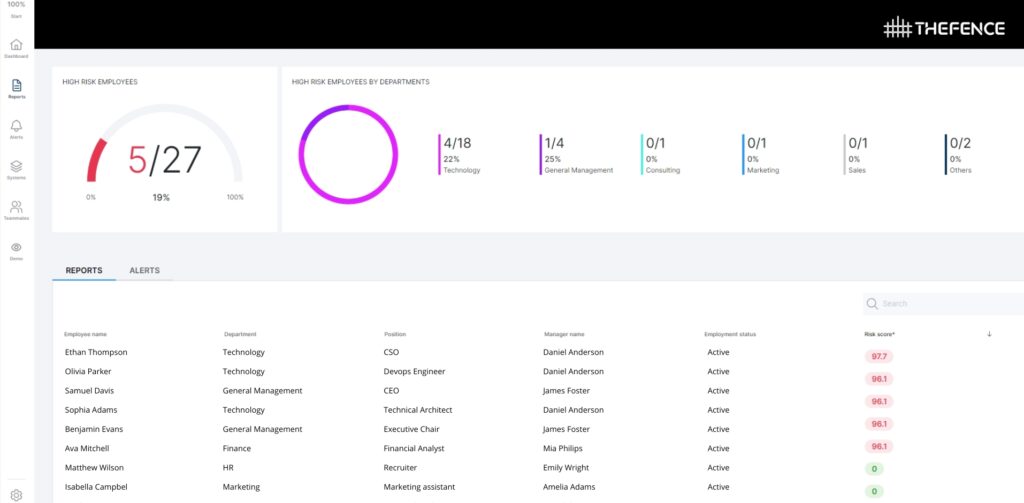

Wir sammeln die Mitarbeiter, sortiert nach der Berechtigung (Zugriffsrisiko), die sie in Ihrem IT-System haben. Die Berechnung der Risikobewertung basiert auf den Zugriffsrechten der Personen auf die Systeme.

Scoring des Zugangsrisikos

Wir erstellen eine Risikoberechnung durch Mustervergleich auf der Grundlage einer Sammlung sensibler oder widersprüchlicher Zugriffsrechte.

Regelwerk für hohe Privilegien

Er bezieht sich auf eine Reihe von Regeln oder Berechtigungen, die umfassenden Zugang und Kontrolle über privilegierte Ressourcen oder Aktionen innerhalb eines Systems oder Netzwerks gewähren.

Regelwerk zur Trennung der Zuständigkeiten

SoD-Richtlinien sind die Prozesse, Richtlinien und/oder Regeln, die eine Organisation erstellt hat, um sicherzustellen, dass Sicherheitskontrollen vorhanden sind und gleichzeitig ein Gleichgewicht zwischen betrieblicher Effizienz und Kosten besteht.

Entdecken Sie Ihr Einsparpotenzial

Verwertbare Informationen

Automatisierte Kontrolle der Zugriffsrechte

Unnötige Rechte können zu betrügerischen Zwecken oder zur Weitergabe von Daten missbraucht werden. Die automatische Zugriffskontrolllösung TheFence™ bewertet das Risiko von Zugriffsrechten, um das Prinzip der geringsten Privilegien durchzusetzen.

TheFence™ sammelt standardisiert und automatisiert Benutzer, Rollen und elementare Berechtigungen aus den Systemen und führt dann automatisch eine messbare, scoringbasierte Risikoanalyse durch.

Testen Sie 100% kostenlos für 14 Tage. Jederzeit abbrechen

In Übereinstimmung mit:

Quiz zum Bewusstsein für Cybersicherheit

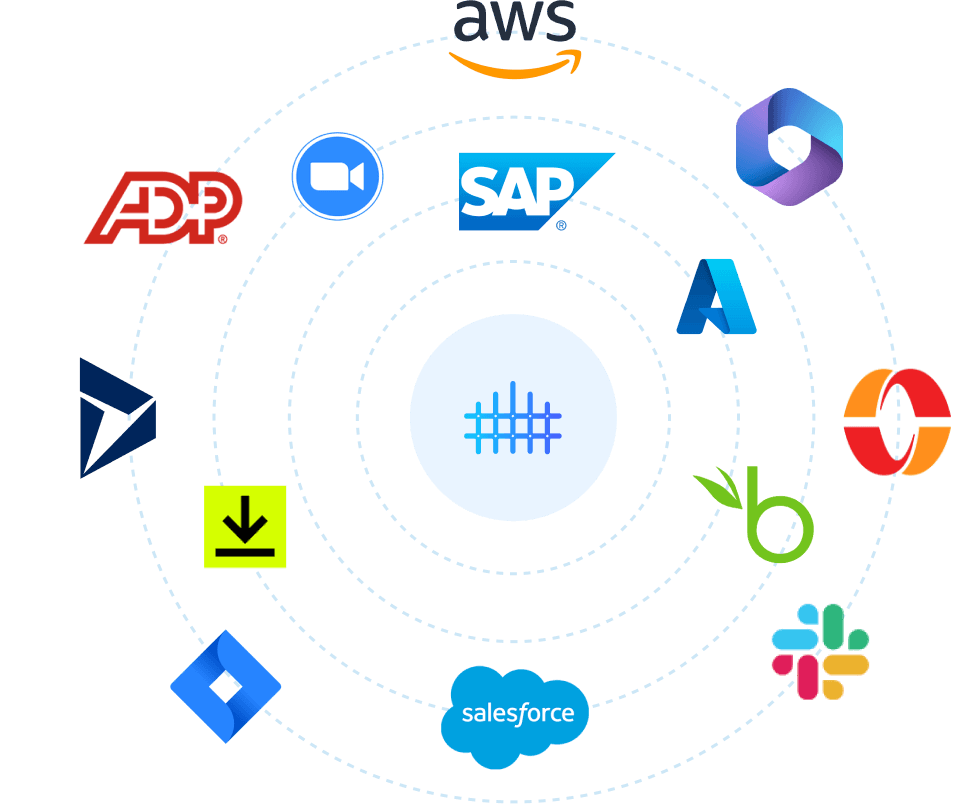

Integrieren Sie Ihre Systeme in TheFence™

TheFence™ kann die meisten der am häufigsten verwendeten Lösungen überwachen

Amazon Webdienste

Sicherstellen, dass der Zugriff auf Ressourcen nur autorisierten Benutzern gewährt wird

Slack

Effizientere Verwaltung des Benutzerzugriffs bei gleichzeitiger Minimierung der Sicherheitsrisiken

Salesforce

Erhöhen Sie die Sicherheit durch Überwachung des Benutzerzugriffs auf Salesforce

Microsoft 365

Überwachung und Analyse der Nutzer und der möglichen Nutzung des Dienstes auf potenzielle Sicherheitsrisiken

Jira-Software

Verbessern Sie die Sicherheitslage durch Überwachung des Benutzerzugriffs

Microsoft Azure

Erreichen Sie umfassende Kontrolle über Zugriffsrechte

DocuSign

Erkennen und entfernen Sie unnötige Berechtigungen, , die Benutzern gewährt wurden

Microsoft Entra ID

Erreichen Sie eine einheitliche Identitätsverwaltung in Ihrem gesamten Microsoft-Ökosystem

Zoom

Identifizieren und verhindern Sie unbefugte Zugriffe

Microsoft Dynamics 365

Erhöhen Sie die Sicherheit und minimieren Sie das Risiko eines unbefugten Zugriffs

SAP

Sichern Sie Ihr SAP-System, indem Sie die Kontrolle über Zugriffsrisiken straffen

Okta

Vereinfachen Sie das Identitätsmanagement und stärken Sie die Zugangskontrollen

Benachrichtigungen

Erhalten Sie aktuelle Benachrichtigungen, um sofortige Maßnahmen zu ergreifen.

Abschnitte und Teilaufgaben

Verschaffen Sie sich einen detaillierten Überblick über den Sicherheitsstatus Ihres Unternehmens.

Datensicherheit

Cloud-basierte Software für maximale Sicherheit, um den Verlust von Geschäftsdaten zu verhindern.

Live-Chat-Unterstützung

Wir halten Ihnen den Rücken frei. Kontaktieren Sie uns für professionelle Hilfe.